Esta história foi originalmente publicada por ProPublica.

Em 25 de fevereiro, um dia depois que a Rússia invadiu a Ucrânia, uma prolífica gangue de ransomware chamada Conti fez uma proclamação em seu web site obscuro. Foi uma declaração política incomum para uma organização de crimes cibernéticos: a Conti prometeu “complete apoio ao governo russo” e disse que usaria “todos os recursos possíveis para contra-atacar as infraestruturas críticas” dos oponentes da Rússia.

Talvez sentindo que tal aliança pública com o regime do presidente russo Vladimir Putin poderia causar problemas, Conti moderou sua declaração mais tarde naquele dia. “Não nos aliamos a nenhum governo e condenamos a guerra em andamento”, escreveu em uma declaração de acompanhamento que, no entanto, prometeu retaliação contra os Estados Unidos se usasse a guerra cibernética para atingir “qualquer região de língua russa do mundo”.

Conti provavelmente estava preocupado com o espectro das sanções dos EUA, que Washington se aplica a pessoas ou países que ameacem a segurança, a política externa ou a economia dos Estados Unidos. Mas a tentativa de Conti de retomar seu standing de operação apátrida não deu certo: poucos dias após a invasão da Rússia, um pesquisador que mais tarde tweet “Glória à Ucrânia!” vazou 60.000 mensagens internas da Conti no Twitter. As comunicações mostravam sinais de conexões entre a quadrilha e o FSB, uma agência de inteligência russa, e incluíam uma sugerindo um chefe da Conti “está a serviço de Pu.”

No entanto, mesmo com a família de Putin e outras autoridades russas, oligarcas, bancos e empresas enfrentando uma onda sem precedentes de sanções dos EUA destinadas a impor um golpe paralisante na economia russa, Conti não foi atingido por sanções. Sempre que o Departamento do Tesouro dos EUA sanciona tal operação, os americanos são legalmente impedidos de pagar o resgate.

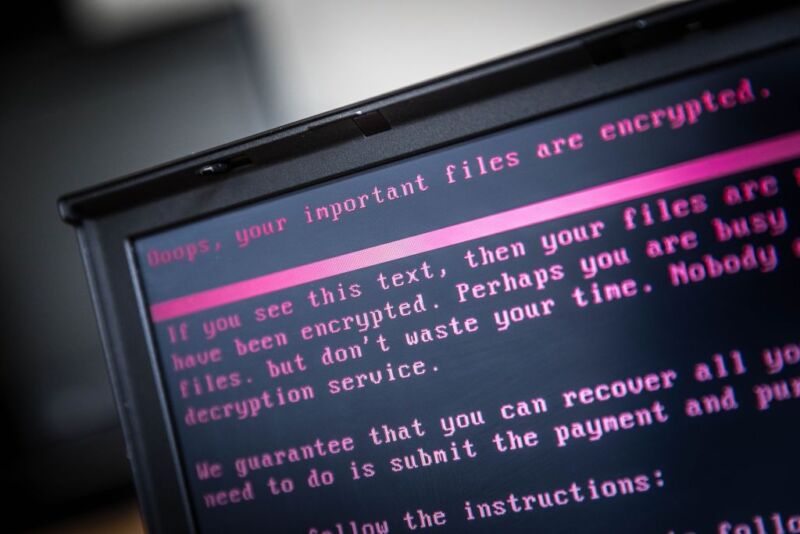

O fato de Conti não ter sido colocado em uma lista de sanções pode parecer surpreendente, dado o dano generalizado que causou. A Conti penetrou nos sistemas informáticos de mais de 1.000 vítimas em todo o mundo, bloquearam seus arquivos e coletaram mais de US$ 150 milhões em resgates para restaurar o acesso. O grupo também roubou dados das vítimas, publicou amostras em um web site obscuro e ameaçou publicar mais, a menos que fosse pago.

Mas apenas um pequeno punhado das legiões de supostos criminosos de ransomware e grupos que atacam vítimas dos EUA foram nomeados em listas de sanções ao longo dos anos pelo Escritório de Controle de Ativos Estrangeiros do Departamento do Tesouro, que as administra e aplica.

Colocar um grupo de ransomware em uma lista de sanções não é tão simples quanto parece, disseram atuais e ex-funcionários do Tesouro. As sanções são tão boas quanto as evidências por trás delas. OFAC depende principalmente de informações de agências de inteligência e aplicação da lei, bem como relatórios da mídia e outras fontes. Quando se trata de ransomware, o OFAC normalmente usa evidências de acusações criminais, como a do suposto mentor da gangue de crimes cibernéticos Evil Corp, com sede na Rússia, em 2019. Mas essas ações de aplicação da lei podem levar anos.

“A atribuição é muito difícil”, reconheceu Michael Lieberman, diretor assistente da divisão de fiscalização da OFAC, em um conferência este ano. (O Departamento do Tesouro não respondeu aos pedidos de comentários da ProPublica.)

Os grupos de ransomware estão constantemente mudando seus nomes, em parte para evitar sanções e aplicação da lei. De fato, na quinta-feira, um web site de tecnologia chamado BleepingComputador informou que a própria Conti “encerrou oficialmente sua operação”. O artigo, que citou informações de uma empresa de prevenção de ameaças chamada AdvIntel, apresentou detalhes sobre o standing dos websites e servidores da Conti, mas foi inequívoco em um ponto-chave: “Conti se foi, mas a operação continua”.

A evanescência do nome Conti ressalta outra razão pela qual é difícil sancionar grupos de ransomware: colocar um grupo em uma lista de entidades sancionadas sem também nomear os indivíduos por trás dele ou liberar outras características de identificação pode causar dificuldades para os espectadores. Por exemplo, um cliente de banco com o sobrenome “Conti” pode aparecer como uma pessoa sancionada, criando uma exposição authorized não intencional para essa pessoa e para o banco, disse Michael Parker, ex-funcionário da Divisão de Execução da OFAC. O governo então teria que desembaraçar esses emaranhados.